اهداف آموزشی هریتک از این درس

سلام به شما دانشجویان عزیز و علاقهمندان به دنیای فناوری اطلاعات. به درس پانزدهم از دوره جامع هلپدسک (Helpdesk) هریتک خوش آمدید. هدف ما در مجموعه “هریتک” تنها آموزش سطحی نیست؛ ما میخواهیم شما را به متخصصانی تبدیل کنیم که درک عمیقی از سختافزار و امنیت شبکه دارند. در این درس، هدف ما این است که با درک مفاهیم TPM و Secure Boot، دیگر هیچ ارور (Error) مربوط به عدم سازگاری سیستم در هنگام نصب ویندوز ۱۱ نتواند شما را متوقف کند. شما پس از پایان این مقاله، قادر خواهید بود هر سیستمی را برای نصب جدیدترین سیستمعاملها پیکربندی کنید.

سدِ محکم مایکروسافت در برابر تهدیدات

احتمالاً برای شما هم پیش آمده که یک فلش بوتیبل ویندوز ۱۱ ساختهاید، سیستم را ریاستارت کردهاید تا با هیجان سیستمعامل جدید را نصب کنید، اما ناگهان با پیام خطای معروف مواجه میشوید: “This PC can’t run Windows 11”.

دلیل این خطا معمولاً ضعف سختافزاری پردازنده یا کمبود رم نیست؛ بلکه فعال نبودن دو ویژگی امنیتی حیاتی یعنی TPM 2.0 و Secure Boot است. مایکروسافت در ویندوز ۱۱ تصمیم گرفت امنیت را از لایه نرمافزار به لایه سختافزار منتقل کند. اما این دو نام عجیب دقیقا چه هستند و چرا تا این حد برای امنیت شبکه و کلاینتها اهمیت دارند؟ بیایید به عنوان یک کارشناس آیندهدار IT، این جعبه سیاه را باز کنیم.

فهرست مطالب

- ماژول TPM چیست و چگونه کار میکند؟

- انواع TPM (سختافزاری در برابر فریموری)

- بررسی Secure Boot: نگهبان دروازه سیستمعامل

- چرا ویندوز ۱۱ به این دو ویژگی نیاز دارد؟

- آموزش عملی: چگونه وضعیت TPM و Secure Boot را در ویندوز بررسی کنیم؟

- آموزش عملی: نحوه فعالسازی TPM و Secure Boot در BIOS/UEFI

- چالشها و خطاهای رایج (MBR در برابر GPT)

- جمعبندی و مسیر آینده

۱. ماژول TPM چیست و چگونه کار میکند؟

عبارت TPM مخفف Trusted Platform Module است. به زبان ساده، TPM یک میکروچیپ (تراشه) اختصاصی است که روی مادربورد نصب میشود یا درون پردازنده شما تعبیه شده است. وظیفه اصلی آن، ارائه عملیاتهای رمزنگاری سختافزاری است.

شما میتوانید TPM را مانند یک گاوصندوق فوقامنیتی در نظر بگیرید که داخل کامپیوتر شما قرار دارد. وقتی از قابلیتهایی مانند BitLocker (رمزنگاری هارد دیسک) یا Windows Hello (ورود با اثر انگشت یا چهره) استفاده میکنید، کلیدهای رمزنگاری در هارد دیسک ذخیره نمیشوند، بلکه داخل این چیپست امن نگهداری میشوند.

از نظر ریاضیات و رمزنگاری، TPM کلیدهای RSA با طول بیت بالا تولید میکند. برای درک قدرت این امنیت، فرض کنید هکر باید از میان 2 به توان 2048 ترکیب ممکن، کلید رمزگشایی را پیدا کند که با پردازشگرهای امروزی عملاً غیرممکن است.

۲. انواع TPM (سختافزاری در برابر فریموری)

به عنوان یک دانشجوی IT، باید بدانید که TPM همیشه یک چیپ فیزیکی جداگانه روی مادربورد نیست. انواع آن عبارتند از:

- dTPM (Discrete TPM): یک تراشه فیزیکی مجزا روی مادربورد. این امنترین نوع TPM است که معمولاً در لپتاپهای سازمانی و سیستمهایی که نیاز به امنیت سطح بالا دارند، استفاده میشود.

- fTPM (Firmware TPM): یک راهکار نرمافزاری/فریموری است که درون خود پردازنده (CPU) اجرا میشود. اینتل آن را با نام PTT (Platform Trust Technology) و AMD آن را با نام AMD fTPM میشناسد. اکثر سیستمهای خانگی و اداری امروزی از این روش استفاده میکنند.

۳. بررسی Secure Boot: نگهبان دروازه سیستمعامل

مفهوم Secure Boot (بوت امن) یک استاندارد امنیتی است که توسط اعضای صنعت کامپیوتر توسعه یافته است. هدف آن چیست؟ اطمینان از اینکه کامپیوتر شما فقط از نرمافزارهایی (سیستمعاملهایی) استفاده میکند که توسط سازنده کامپیوتر (OEM) مورد اعتماد هستند.

داستان یک حمله:

در گذشته، بدافزارهایی به نام Rootkit یا Bootkit وجود داشتند. این بدافزارها قبل از اینکه ویندوز بالا بیاید (و قبل از اینکه آنتیویروس فعال شود) اجرا میشدند و کنترل کل سیستم را به دست میگرفتند.

اما Secure Boot مانند یک نگهبان سختگیر در ورودی باشگاه است. این نگهبان امضای دیجیتال (Digital Signature) هر قطعه کدی که میخواهد هنگام روشن شدن سیستم اجرا شود را بررسی میکند. اگر امضا معتبر نباشد (مثلاً کد توسط یک هکر دستکاری شده باشد)، نگهبان جلوی اجرای آن را میگیرد و سیستم بوت نمیشود.

۴. چرا ویندوز ۱۱ به این دو ویژگی نیاز دارد؟

در دنیای امروز، حملات سایبری به شدت پیچیده شدهاند. برای شرکتهایی که خدمات طراحی و اجرای شبکه کامپیوتری ارائه میدهند، امنیت کلاینتها (End-Points) یکی از بزرگترین چالشهاست.

مایکروسافت با اجباری کردن TPM 2.0 و Secure Boot، تلاش میکند تا پایه و اساس ویندوز را در برابر حملات باجافزاری و سرقت هویت ایمن کند. ترکیب این دو ویژگی باعث میشود که هسته ویندوز در یک محیط کاملاً ایزوله و تأیید شده (Zero Trust) اجرا شود.

۵. آموزش عملی: چگونه وضعیت این دو را در ویندوز بررسی کنیم؟

قبل از اینکه وارد محیط BIOS شوید، بهتر است ابتدا چک کنید که آیا این قابلیتها همین الان روی سیستم شما فعال هستند یا خیر.

بررسی وضعیت TPM:

- کلیدهای ترکیبی

Win + Rرا فشار دهید تا پنجره Run باز شود. - کلمه

tpm.mscرا تایپ کرده و Enter بزنید. - در پنجره باز شده، به بخش Status نگاه کنید. اگر نوشته بود “The TPM is ready for use”، یعنی فعال است.

- در قسمت پایین سمت راست (TPM Manufacturer Information)، بخش Specification Version باید روی 2.0 باشد.

بررسی وضعیت Secure Boot:

- دوباره کلیدهای

Win + Rرا فشار دهید. - عبارت

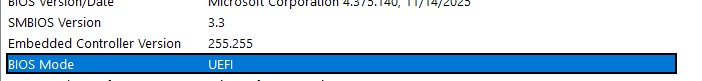

msinfo32را تایپ کنید. - در پنجره System Information، به دنبال دو گزینه بگردید:

- BIOS Mode: باید حتماً روی UEFI باشد (اگر روی Legacy است، در ادامه راهکار آن را میگوییم).

- Secure Boot State: باید روی On باشد

۶. آموزش عملی: نحوه فعالسازی در BIOS/UEFI

اگر متوجه شدید که این گزینهها غیرفعال هستند، باید وارد تنظیمات مادربرد شوید.

توجه: منوهای بایوس در برندهای مختلف (ایسوس، گیگابایت، اماسآی و…) متفاوت است، اما منطق همه آنها یکی است.

گام اول: ورود به BIOS

سیستم را ریاستارت کنید و قبل از بالا آمدن ویندوز، کلیدهای Delete یا F2 (بسته به برند مادربورد) را پشت سر هم فشار دهید.

گام دوم: فعالسازی TPM

- در محیط بایوس، به دنبال تب Advanced یا Security بگردید.

- در مادربردهای دارای پردازنده Intel: به دنبال گزینهای به نام Intel PTT یا Platform Trust Technology بگردید و آن را روی Enabled قرار دهید.

- در مادربردهای دارای پردازنده AMD: به دنبال تب Advanced و سپس گزینه AMD fTPM configuration بگردید و TPM Device Selection را روی Firmware TPM تنظیم کنید.

- اگر با روش بالا نتوانستید وارد بایوس شوید یا TPM را فعال کنید مدل لپ تاپ یا مادربورد خود را سرچ کنید و مطابق با آن عمل کنید. ( البته اگر در ایران اینترنت وصل بود!)

گام سوم: فعالسازی Secure Boot

- در بایوس به تب Boot یا Security بروید.

- گزینه Secure Boot را پیدا کنید.

- اگر گزینه خاکستری است و نمیتوانید آن را تغییر دهید، باید تنظیمات CSM (Compatibility Support Module) را پیدا کرده و آن را Disabled کنید.

- سپس برگردید و Secure Boot را روی Enabled قرار دهید.

- کلید

F10را بزنید تا تنظیمات ذخیره (Save) و سیستم ریاستارت شود.

۷. چالشها و خطاهای رایج (MBR در برابر GPT)

بسیاری از دانشجویان آموزش شبکه در این مرحله به یک بنبست برخورد میکنند. وقتی CSM را خاموش میکنند تا Secure Boot فعال شود، سیستم دیگر ویندوز را بالا نمیآورد و مستقیماً وارد بایوس میشود! چرا؟

دلیل فنی: Secure Boot فقط و فقط روی پارتیشناستایل GPT و حالت بوت UEFI کار میکند. اگر هارد دیسک شما با استاندارد قدیمی MBR پارتیشنبندی شده باشد، بدون CSM بوت نخواهد شد.

راهحل چیست؟

اگر ویندوز روی سیستم دارید و نمیخواهید اطلاعاتتان پاک شود، باید هارد خود را از MBR به GPT تبدیل کنید. مایکروسافت ابزاری به نام MBR2GPT دارد که بدون از دست رفتن اطلاعات این کار را انجام میدهد. اما راحتترین کار برای نصب ویندوز ۱۱ این است که هنگام نصب (مرحله انتخاب درایو)، کل هارد را پاک (Clean) کرده و اجازه دهید ویندوز خودش با فرمت GPT پارتیشنبندی را انجام دهد.

(نکته کلیدی: همیشه قبل از این تغییرات، از اطلاعات مهم کلاینت بکاپ بگیرید. بکاپ اصولی، مرز بین یک هلپدسک مبتدی و یک تکنسین حرفهای است).

۸. جمعبندی نهایی

در این مقاله از سری آموزشهای رایگان هریتک، متوجه شدیم که TPM یک چیپ رمزنگاری برای محافظت از کلیدهای امنیتی است و Secure Boot یک نگهبان نرمافزاری برای جلوگیری از لود شدن بدافزارها در هنگام روشن شدن سیستم. ترکیب این دو، دیوار دفاعی مستحکمی میسازد که نصب ویندوز ۱۱ را توجیه میکند.

یادگیری این مفاهیم پایهای، نه تنها برای نصب یک ویندوز ساده، بلکه برای ورود به دنیای حرفهای مجازی سازی سرور و پیکربندی سختافزارهای سازمانی در آینده الزامی است.

آیا شما در هنگام نصب ویندوز ۱۱ روی سیستمهای قدیمیتر با خطای عدم پشتیبانی TPM مواجه شدهاید؟ تجربه خود را در بخش نظرات برای ما بنویسید تا کارشناسان هریتک راهکارهای دور زدن این محدودیت در سیستمهای بسیار قدیمی (Bypass) را نیز به شما آموزش دهند.